Menschen neigen dazu, den einfachsten, bequemsten Weg zu wählen – sei es im Stadtpark oder im Büro. In der Stadtplanung spricht man von „Desire Lines“ (auch Wunschlinien oder umgangssprachlich Trampelpfade): Das sind die Pfade, die Menschen ganz natürlich entstehen lassen, indem sie abseits der vorgegebenen Wege laufen[1]. Der französische Philosoph Gaston Bachelard prägte diesen Begriff in seinem Werk „Die Poetik des Raums“, indem er beschrieb, wie unsere räumlichen Gewohnheiten von Träumen und Wünschen geleitet werden[2]. Solche Desire Lines zeigen Planern, wo tatsächliche Bedürfnisse verlaufen – oft querfeldein, jenseits offiziell geplanter Routen.

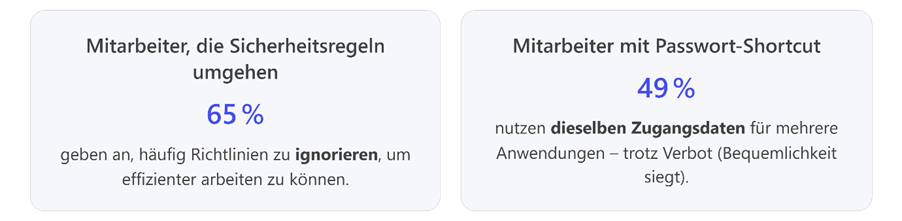

Überraschenderweise ist dieses Phänomen auch in Unternehmen zu beobachten: Mitarbeiter umgehen offiziell vorgeschriebene Sicherheitsprozesse, wenn diese zu umständlich sind, und schaffen sich ihre eigenen „Trampelpfade“ der Effizienz. Studien belegen, dass bis zu 65 % der Beschäftigten häufig Sicherheitsrichtlinien umgehen, um schneller und produktiver arbeiten zu können[3]. Die Sicherheitsmaßnahmen werden von vielen als hinderlich empfunden und „der Einfachheit halber“ ignoriert[3]. Dieses Verhalten mag riskant sein, spiegelt aber das gleiche Prinzip wider wie die Desire Lines im Stadtpark: Der Pfad des geringsten Widerstands setzt sich durch.

In diesem Artikel übertragen wir Bachelards Konzept der Desire Lines auf sicherheitsrelevante Prozesse in Unternehmen. Wir zeigen zunächst, was es mit Wunschlinien in der Stadtplanung auf sich hat und greifen Aussagen des dänischen Stadtplaners Mikael Colville-Andersen dazu auf. Anschließend analysieren wir, wie ähnlich gelagerte „Pfad-Effekte“ in der IT-Sicherheit auftreten – wenn Mitarbeiter z.B. eigene Abkürzungen an offiziellen Kontrollen vorbei nehmen. Wir diskutieren, welche Anreizstrukturen und welche Rolle die Ergonomie von Sicherheitslösungen dabei spielen. Abschließend geben wir Empfehlungen, wie Unternehmen diese unsichtbaren Trampelpfade erkennen und positiv nutzen können, statt gegen sie anzukämpfen.

Was sind Desire Lines? – Vom philosophischen Konzept zur Stadtplanung

Der Begriff Desire Lines (wörtlich „Linien des Verlangens“) geht maßgeblich auf Gaston Bachelard zurück[2]. Er beschrieb, wie Menschen sich in Räumen Wege „erdenken“ und erlaufen, die ihren inneren Bedürfnissen entsprechen. Statt streng rational geplanten Routinen folgen wir oft dem, was sich subjektiv richtig anfühlt. In der Stadtplanung wird dieser Begriff ganz greifbar: Desire Lines zeigen sich als Trampelpfade auf Wiesen, quer über Plätze oder Abkürzungen entlang von Zäunen – überall dort, wo Leute abseits der offiziell gebauten Wege laufen, weil es schneller oder angenehmer ist[1].

Ein klassisches Bild: Nach dem ersten Schneefall zeichnen sich auf einer unberührten Parkwiese binnen Stunden zwei, drei Spuren im Schnee ab – die Geraden, in denen Fußgänger tatsächlich laufen, anstatt den gewundenen Parkwegen zu folgen[1]. Genau solche Beobachtungen hat Colville-Andersen gemacht: „In Halifax (Kanada) sah ich bei Neuschnee zwei schnurgerade Trampelspuren, wie mit dem Lineal gezogen – am nächsten Tag wieder genau an derselben Stelle. Eine moderne Stadt würde diese Linien ernst nehmen und ihre Wegeplanung entsprechend anpassen“, schreibt er[1].

Warum entstehen Desire Lines? Weil Menschen effizient sind. Sie wählen den direktesten, komfortabelsten Weg zu ihrem Ziel – „ungeachtet aller Bemühungen, ihre Bewegung durch Barrieren zu steuern“, so Colville-Andersen[1]. Unsere Städte sind voll von Beispielen: Da, wo eigentlich ein Zaun oder Gebüsch das Queren verhindern sollte, tritt der tägliche Strom der Passanten einfach den Rasen platt. Desire Lines kollidieren oft mit rigide geplanten Strukturen, schreibt Colville-Andersen: „Desire Lines geraten mit dem unbeweglichen Korsett des Verkehrsingeneurwesens aneinander, und Versuche, diese städtischen Wünsche zu kontrollieren, sieht man allerorts – Poller, Zäune, Geländer werden aufgestellt, in der Hoffnung, Fußgänger und Radler in vorgegebene Bahnen zu zwingen.“[1]. Doch die Realität zeigt: Hindernisse können den Drang nach dem einfacheren Weg meist nur kurzfristig bremsen. Früher oder später finden Menschen eine Lücke oder umgehen die Barriere.

Colville-Andersen plädiert daher für einen paradigmatischen Wechsel in der Stadtplanung: Anstatt abweichendes Verhalten vorschnell als Regelbruch zu brandmarken, solle man die Ursachen erforschen[1]. Warum ignorieren Radfahrer etwa eine rote Ampel? Vielleicht, weil die Verkehrsregel autozentriert ist und für Radler wenig Sinn ergibt[1]. Sein Ansatz: beobachten, verstehen, anpassen – genau wie Stadtplaner manchmal erst schauen, wo über die Wiese gelaufen wird, um dann dort den Weg anzulegen. So wird aus dem wilden Trampelpfad ein offiziell anerkannter Pfad, der dem natürlichen Bedürfnis entspricht.

Übertragen auf unseren Kontext heißt das: Auch in Organisationen gibt es solche inoffiziellen Pfade. Bevor wir sie verdammen, sollten wir sie verstehen – denn darin steckt wertvolle Information darüber, wie Prozesse menschenfreundlicher gestaltet werden können.

Desire Lines im Unternehmen: Sicherheitsabkürzungen der Mitarbeiter

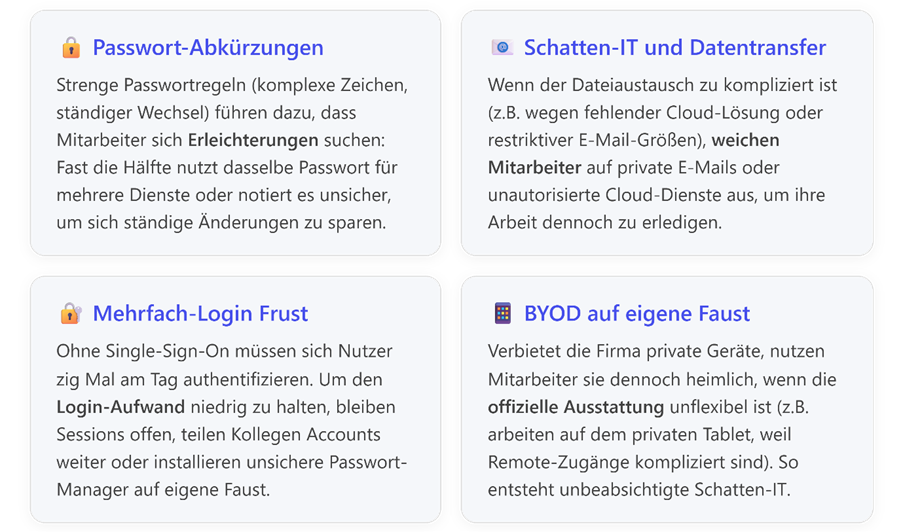

In Unternehmen existieren vorgeschriebene Abläufe – und die gelebte Praxis der Mitarbeiter. Wo beides auseinanderfällt, entstehen Sicherheits-Wunschlinien: informelle Abkürzungen, mit denen Beschäftigte Sicherheitsregeln umgehen, um schneller ans Ziel zu kommen. Aus Sicht der IT-Sicherheit sind das natürlich Verstöße – doch sie passieren nicht aus Böswilligkeit, sondern aus dem ganz menschlichen Impuls, Hürden zu vermeiden und effizient zu arbeiten[3].

Eine aktuelle Umfrage unter 14.000 Angestellten in mehreren Ländern hat ergeben, dass 65 % der Mitarbeiter regelmäßig Sicherheitsvorschriften umgehen, „um produktiver zu sein und sich das Leben zu erleichtern“[3]. Mit anderen Worten: Wenn die offizielle Route mühsam erscheint, bahnen sie sich ihren eigenen Trampelpfad. Hier einige typische Desire Lines in der IT-Sicherheit:

All diese Beispiele haben eines gemein: Die Mitarbeiter folgen ihrem „Wunschweg“, nicht dem vorgeschriebenen Weg. Aus organisationsinternem Blickwinkel sind das Kontrollverletzungen, teils mit erheblichen Risiken. So erhöht etwa die Wiederverwendung von Passwörtern die Gefahr eines massiven Einbruchs, falls eines dieser Passwörter bekannt wird[3]. Das Weiterleiten dienstlicher Mails ins Private kann Datenschutzpannen verursachen. Und doch tun es viele – aus guten Absichten: „Sicherheitsmaßnahmen und Policies werden oft mit bester Intention umgangen – um produktiver zu sein und in kürzerer Zeit mehr zu schaffen“, stellt der CyberArk-Report fest[3].

Hier zeigt sich eine Parallele zur Beobachtung Colville-Andersens: Wir etikettieren nonkonformes Verhalten gern als „falsch“ („Haltet euch doch einfach an die Regeln!“), anstatt zu fragen, warum vernünftige, loyale Mitarbeiter diese Abkürzungen nehmen[1][4]. Sicherheitsteams müssen sich ähnlich wie moderne Stadtplaner fragen: Liegen die „Fehler“ wirklich nur an den Leuten – oder sind die Prozesse so gestaltet, dass sie an der Realität vorbeigehen?

Tatsächlich fanden Wissenschaftler schon 1999 heraus, dass Benutzer keineswegs „faul“ oder „dumm“ sind, wenn sie Sicherheitsvorgaben nicht einhalten. Vielmehr liegt die Ursache oft in der Umsetzung der Sicherheitsmechanismen, die nicht zu den Arbeitsabläufen der Nutzer passen[4]. Adams und Sasse betitelten ihren Klassiker entsprechend: „Die Nutzer sind nicht der Feind“[4] – mit der Kernaussage, dass menschenzentrierte Gestaltung der Schlüssel ist, um Sicherheitsverhalten zu verbessern[4]. Ihre Studie zeigte z.B., dass Angestellte Passwörter vor allem dann schlecht handhaben, wenn zu viele komplizierte Regeln aufgestellt werden. Das Problem ist also häufig ein ergonomisches: Eine Sicherheitsmaßnahme, die im Alltag unhandlich ist, wird umgangen.

Oder, wie es eine neuere Untersuchung formuliert: „Nutzer suchen nach Effizienz in ihrem Arbeitsalltag – das bedeutet: Je weniger ich über Sicherheit nachdenken muss, desto besser.“[5]. Diese Haltung ist kein Zeichen von Gleichgültigkeit, sondern ein natürlicher Reflex – jeder möchte seine eigentliche Arbeit möglichst reibungslos erledigen. Wenn Sicherheit dabei primär als Hürde erscheint, gewinnt die Abkürzung.

Für Unternehmen bedeutet das ein echtes Dilemma: Ignoriert man diese inoffiziellen Pfade, riskiert man stillschweigende Regelbrüche und potentielle Sicherheitsvorfälle. Überzieht man aber die Kontrolle, riskiert man Frust, Kreativitätsverlust und wiederum Umgehungen. Hier kommen Anreizstrukturen und Ergonomie ins Spiel, um eine Balance zu finden – sprich: die offiziellen „Wege“ so attraktiv und bequem zu gestalten, dass der Großteil der Mitarbeiter gar keinen Bedarf mehr sieht, querfeldein zu laufen.

Anreize und Ergonomie: Sicherheitsprozesse entlang der Wunschlinien gestalten

Wie können Unternehmen die Erkenntnis der Desire Lines praktisch nutzen? Die Analogie zur Stadtplanung liefert zwei zentrale Ansätze:

- Pfad anpassen statt User verurteilen: Wenn viele einen Trampelpfad nehmen, sollte man überlegen, warum der offizielle Weg gemieden wird – und dann den offiziellen Weg optimieren (oder sogar den Trampelpfad zum neuen offiziellen Weg machen). Übertragen heißt das: Sicherheitsprozesse benutzerfreundlicher und attraktiver machen, anstatt immer nur striktere Vorschriften zu erlassen. Anreizstrukturen spielen hierbei eine Rolle: Nutzer folgen eher Regeln, wenn sie persönlichen Nutzen sehen oder zumindest keinen zusätzlichen Aufwand haben.

- Design am Menschen ausrichten (Ergonomie): In der Arbeitswissenschaft bedeutet Ergonomie, Systeme an den Menschen anzupassen, nicht umgekehrt. Eine ergonomische Sicherheitslösung fügt sich reibungslos in den Arbeitsalltag ein – sie unterstützt, statt zu stören. Wenn Mitarbeiter gar nicht merken, dass sie eine Sicherheitsmaßnahme befolgen, weil sie so intuitiv und einfach ist, hat man praktisch die Wunschlinie gepflastert.

Schauen wir konkret, wie diese Prinzipien umgesetzt werden können:

- Usable Security & User-centered Design: Sicherheitsabteilungen sollten die Perspektive wechseln – weg vom reinen „Befehl und Kontrolle“ hin zu „Verstehen und Gestalten“. Das bedeutet, mit den Mitarbeitern im Dialog zu stehen, ihre Arbeitsprozesse zu kennen und gemeinsam Lösungen zu finden[4]. Ein Beispiel ist das Onboarding neuer Software: Wenn die IT strikte Prüfprozesse hat, die Wochen dauern, während Teams sofort ein Tool brauchen, entsteht Shadow IT. Ein benutzerzentrierter Ansatz könnte schnellere Freigabewege mit klaren Verantwortlichkeiten schaffen – so fühlt sich niemand genötigt, insgeheim selbst etwas zu installieren. Kommunikation und Schulung gehören dazu: Wissen die Leute, warum eine Maßnahme wichtig ist und wie sie ihnen selbst nützt, sinkt die Bereitschaft, sie zu umgehen[3].

- Prozesse vereinfachen („Pave the Desire Line“): Kann man die Abkürzung institutionalieren? Viele Unternehmen erkennen z.B., dass Single Sign-On (SSO) die lästigen Mehrfach-Logins ablöst – das entspricht dem Bedürfnis der Nutzer nach weniger Passworteingaben und ist zugleich sicherer. Oder sie stellen einen Password Manager unternehmensweit bereit, damit Mitarbeiter starke, einzigartige Passwörter nutzen können, ohne sich zig Passwörter merken zu müssen[3]. So wird die bisherige Abkürzung „überall dasselbe leichte Passwort“ unattraktiv, weil der offizielle Weg (Password Manager + SSO) genauso bequem ist. Hier greifen Anreiz und Ergonomie ineinander: Der Anreiz ist, weniger Aufwand zu haben, die ergonomische Lösung liefert genau das auf sichere Weise. Auch technische Barrieren sollten auf ein notwendiges Minimum reduziert werden. Colville-Andersen würde fragen: Braucht es diese Barriere wirklich, oder kann man den Weg öffnen? In IT-Security übersetzt: Braucht es wirklich die extrem kurze Passwortänderungsfrist (die nur dazu führt, dass Leute sich mit unsicheren Hilfsmitteln behelfen)? Oft stellt man fest, dass etwas weniger Strenge – fundiert abgewogen – zu mehr Gesamt-Sicherheit führt, weil die Nutzer dann regelkonform bleiben.

- Positive Anreizstrukturen: Menschen reagieren auf Incentives. Statt nur auf Verbote und potenzielle Strafen zu setzen, lohnt es sich, positiv zu motivieren. Ein Beispiel ist das Konzept der Security Champions in Teams: Besonders sicherheitsbewusste Mitarbeiter werden belohnt (z.B. durch Anerkennung, Weiterbildung) und fungieren als Botschafter. Dadurch entsteht ein soziales Incentive, gute Sicherheitspraktiken einzuhalten – es wird Teil der Teamkultur. Auch Gamification-Ansätze nutzen Desire Lines: Wenn Mitarbeiter z.B. durch punktuelle Challenges oder Wettbewerbe spielerisch herausgefordert werden („Wer meldet die meisten Phishing-Mails richtig?“), verbinden sie Sicherheitsverhalten mit Spaß und Anerkennung, anstatt es als lästige Pflicht zu sehen.

- Transparenz über Risiken & gemeinsame Verantwortung: Ein Grund, warum Mitarbeiter Regeln lockerer nehmen, ist fehlendes Verständnis für die Konsequenzen. Hier kann man ansetzen, indem man klar aufzeigt, welcher Schaden droht, wenn etwa sensible Daten ungeschützt versendet werden. Viele tun riskante Dinge „im besten Glauben, es wird schon nichts passieren“[3]. Ein Aha-Effekt in Schulungen ist oft, wenn reale Vorfälle aus dem Unternehmen oder Branche besprochen werden. Die Mitarbeiter erkennen: Ihre Abkürzung kann echte Folgen haben, nicht nur abstrakte. Dieses Bewusstmachen ist kein Verbot, sondern ein Appell an die Professionalität – ein intrinsischer Anreiz, doch den sicheren Weg zu nehmen, wenn er vernünftig eingerichtet ist. Wichtig ist, bei diesen Gesprächen nicht mit dem Finger zu zeigen, sondern gemeinsame Verantwortung zu betonen (ähnlich wie Colville-Andersen sich dafür ausspricht, Radfahrverhalten zu verstehen statt pauschal zu verurteilen[1]).

Ein gelungenes Beispiel für „Wunschlinien-gerechte“ Gestaltung ist die Einführung moderner Identity-&-Access-Management-Lösungen in Firmen. Diese Systeme kombinieren SSO, Multifaktor-Authentifizierung per leicht bedienbarer App (z.B. Fingerabdruck statt komplizierter Token-Eingabe) und intelligente Rechtevergabe. Für die Benutzer bedeutet das: Sie können ohne dutzende Logins auf alle benötigten Ressourcen zugreifen, und Sicherheitsprüfungen laufen im Hintergrund weitgehend automatisch ab. „Macht es den Leuten leicht, ihren Job zu tun, während die Sicherheit gewährleistet ist“ – so bringt ein Experte die Leitlinie auf den Punkt[3]. Genau das ist das Ziel: Der sicherste Weg soll der am wenigsten steinige sein.

Nutzen und Herausforderungen

Welche Vorteile bringt dieser Ansatz? Erstens eine höhere Compliance: Wenn der offizielle Prozess praktisch genauso schnell und angenehm ist wie die Abkürzung, werden wesentlich mehr Mitarbeiter ihn einhalten. Zweitens steigt dadurch die Sicherheit tatsächlich, weil weniger Lücken durch Shadow-IT oder unsichere Workarounds entstehen. Drittens fördert es die Kultur des Vertrauens: Mitarbeiter spüren, dass man ihnen zuhört und Lösungen für sie gestaltet, statt gegen sie. Das kann die oft angespannte Beziehung zwischen Security-Team und Belegschaft entspannen – weg vom Bild „die da mit ihren lästigen Regeln“ hin zu „Partner für sicheres Arbeiten“. Nicht zuletzt können solche ergonomisch optimierten Prozesse auch die Produktivität erhöhen, weil weniger Reibungsverluste auftreten (ein SSO spart z.B. Zeit und Nerven).

Natürlich gibt es auch Herausforderungen. Nicht jede „Wunschlinie“ lässt sich gefahrlos freigeben. Manche Abkürzungen sind objektiv zu riskant (etwa vertrauliche Daten unverschlüsselt versenden). Hier muss man alternative Lösungen finden, die sowohl sicher als auch user-freundlich sind – z.B. eine einfach zu bedienende Verschlüsselung anbieten, statt es ganz beim Verbot zu belassen. Ein anderes Spannungsfeld ist die Abwägung von Sicherheit vs. Komfort: Komplett auf Barrieren zu verzichten wäre naiv; ein gewisses Maß an Aufwand bleibt nötig (z.B. wird ein Mitarbeiter immer irgendetwas tun müssen, um seine Identität zu bestätigen, sei es Finger auflegen oder Code eintippen). Die Kunst besteht darin, dieses notwendige Mindestmaß so schlank wie möglich zu halten.

Manchmal befürchten Sicherheitsverantwortliche, durch mehr Usability an Autorität einzubüßen – quasi „wenn wir zu sehr nachgeben, geht die Disziplin verloren“. Doch die Erfahrung zeigt: Das Gegenteil ist der Fall. Wer die Menschen mitnimmt, bekommt mehr echte Sicherheit. Ein vertrauensbasierter Ansatz – das betonen Forscher Kirlappos und Sasse – geht davon aus, dass die meisten Mitarbeiter durchaus motiviert sind, sicher zu handeln[5][5]. Man muss ihnen nur die Chance geben, ohne unnötige Hürden das Richtige zu tun. Und wenn dennoch mal Regeln verletzt werden, sollte man das Feedback darin erkennen: Warum fühlte derjenige sich zu diesem Shortcut gezwungen? Vielleicht offenbart sich hier ein Optimierungspunkt im Prozess.

Best Practices zur Umsetzung:

- Mitarbeiter in die Gestaltung einbeziehen: etwa Workshops, in denen Pain Points in Sicherheitsprozessen gesammelt werden. Die „unschönen Geheimnisse“ (wie alle tatsächlich mit den Regeln umgehen) kommen so ans Licht, ohne Angst vor Sanktionen – und können gezielt adressiert werden.

- Schrittweise Verbesserungen: Man kann Pilotprojekte starten, z.B. in einer Abteilung weitreichendere Vereinfachungen testen (neue Tools, gelockerte Vorgaben) und beobachten, ob die Sicherheit messbar leidet oder sogar profitiert (etwa weil weniger Policy-Verstöße gemeldet werden).

- Metriken für Nutzung statt nur für Verstöße: Traditionell misst man in der Security vor allem Zwischenfälle oder erkannte Regelverletzungen. Ergänzend sollte gemessen werden, wie gut die angebotenen sicheren Wege angenommen werden. Z.B.: Wie viele nutzen den bereitgestellten Passwortmanager? Wie häufig wird die genehmigte Filesharing-Plattform tatsächlich genutzt vs. inoffizielle Lösungen? Solche KPIs zeigen, ob die Desire Line ins Off noch aktiv ist oder die Leute auf der geplanten Route unterwegs sind.

- Kulturwandel fördern: Durch regelmäßiges Kommunizieren von Erfolgen („90% unserer Mitarbeiter nutzen inzwischen die neuen sicheren Kanäle – toll!“) und Offenheit für Feedback bleibt das Thema präsent. Die Mitarbeiter sehen, dass Security-Team und Nutzer auf derselben Seite stehen – beide wollen sichere, aber auch effiziente Abläufe.

Zum Schluss sei betont: Die Existenz von Desire Lines ist kein Scheitern von Sicherheit – sie ist eine Chance. So wie ein Stadtplaner von einem Trampelpfad lernen kann, wo ein Weg gebraucht wird, kann eine Sicherheitsabteilung von den Umgehungen lernen, wo es hakt und was den Kollegen wichtig ist. Ignoriert man diese Signale, riskiert man dauerhaft Parallelwelten aus Regeln und Wirklichkeit. Nimmt man sie ernst, ergeben sich kreative Lösungswege, die Sicherheit und Nutzerzufriedenheit gleichermaßen verbessern.

Fazit: Desire Lines halten uns einen Spiegel vor: In der urbanen Welt zeigen sie, dass starre Planung oft an der gelebten Realität vorbeigeht. Übertragen auf die IT-Sicherheit bedeuten sie, dass Menschen immer einen Weg finden, ihre Arbeit zu erledigen – notfalls vorbei an den Regeln. Anstatt dies als Ärgernis zu sehen, sollten Unternehmen die versteckten Botschaften dieser „Wunschpfade“ entschlüsseln. Sie verraten, wo Prozesse zu umständlich sind und wo Sicherheit gegen statt mit den Menschen arbeitet.

Mikael Colville-Andersen schreibt: „Desire Lines sind vermutlich einer der schönsten Begriffe in der Stadtplanung“[1] – weil darin der echte Wille der Nutzer zum Ausdruck kommt. Genauso sollten wir in der Sicherheitsorganisation die informellen Pfade der Nutzer wertschätzen: Sie zeigen uns, wie die Belegschaft wirklich tickt. Wenn wir Sicherheitslösungen so gestalten, dass sie diesen natürlichen Wegen folgen (oder sie gezielt, aber sanft umlenken), erreichen wir eine Art „Sicherheitsergonomie“: maximale Sicherheit bei minimaler Reibung.

Letztlich geht es um Empathie und Pragmatismus. Die postmoderne Erkenntnis Bachelards – dass Raum durch menschliche Nutzung und Wünsche definiert wird – lässt sich auf cybersicherheitstechnische „Räume“ übertragen. Eine Sicherheitskultur, die die Bedürfnisse der Menschen ernst nimmt, anstatt nur auf Ge- und Verbote zu pochen, wird resilienter und glaubwürdiger sein. Oder pragmatisch formuliert: Der sicherste Weg ist der, den alle gerne gehen. Wenn wir das schaffen – Sicherheitsprozesse, die so intuitiv sind, dass die Nutzer sie von sich aus wählen – dann haben wir die Idee der Desire Lines perfekt umgesetzt und ein sowohl sichereres als auch menschlicheres Arbeitsumfeld geschaffen. [3][4]

References

[1] Desire Lines and Understanding Behavior | SpringerLink

[2] Universal Principles of Design, Revised and Updated

[3] Survey Reveals 65% of Employees Take Security Shortcuts

[4] THE USER IS NOT THE ENEMY – University College London

[5] What Usable Security Really Means: Trusting and Engaging Users